Sól stołowa w... dysku protoplanetarnym

8 lutego 2019, 12:04W dysku otaczającym masywną młodą gwiazdę znajdującą się w odległości 1500 lat świetlnych od Ziemi znaleziono... sól stołową. Po raz pierwszy związek ten odkryto wokół młodej gwiazdy. Sól obserwowano wcześniej jedynie w atmosferach starych, umierających gwiazd.

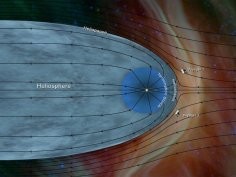

Voyager 2 w przestrzeni międzygwiezdnej to więcej pytań niż odpowiedzi

5 listopada 2019, 10:42Kolejne badania heliosfery przynoszą więcej pytań niż odpowiedzi i pokazują, że jest to znacznie bardziej złożony obszar niż mogło się wydawać. Przed rokiem, 5 listopada, Voyager 2 wyleciał poza heliosferę. Kilka lat wcześniej w heliosferze znalazł się Voyager 1. O ile jednak Voyager 1 leciał przez północną część heliosfery, Voyager 2 badał jej część południową

Chcą, by Google płacił wielomiliardowe odszkodowanie za śledzenie w trybie incognito

3 czerwca 2020, 14:34Przed sądem federalnym w San Jose złożono pozew zbiorowy przeciwko Google'owi. Autorzy pozwu oskarżają wyszukiwarkowego giganta o to, że zbiera informacje o internautach mimo iż używają oni trybu prywatnego przeglądarki. Uważają, że Google powinien zapłacić co najmniej 5 miliardów dolarów grzywny.

Zanieczyszczenie powietrza: trzy polskie miasta w pierwszej 10 najbardziej śmiercionośnych w Europie

20 stycznia 2021, 11:25W The Lancet Planetary Health ukazały się wyniki badań nad liczbą zgonów spowodowanych przez zanieczyszczone powietrze w 858 europejskich miastach. Badaniami objęto 31 krajów, w tym Polskę. Aż trzy polskie miasta znalazły się w pierwszej 10 najbardziej śmiercionośnych ośrodków miejskich w Europie.

Co piszczy na granicy faz?

29 lipca 2021, 07:24Naukowcy z Instytutu Chemii Fizycznej Polskiej Akademii Nauk pod kierunkiem prof. Marcina Opałło we współpracy z prof. Hubertem H. Girault z Politechniki w Lozannie przedstawili szczegółowe badania nad wytwarzaniem nadtlenku wodoru poprzez redukcję ditlenu na granicy dwóch niemieszających się cieczy, takich jak woda i olej

Picie kawy chroni przed chorobami układu krążenia i zmniejsza ryzyko zgonu

29 września 2022, 09:57Wypijanie 2-3 filiżanek kawy dziennie jest powiązane z dłuższym życiem i niższym ryzykiem chorób układu krążenia, czytamy na łamach European Journal of Preventive Cardiology wydawanego przez Europejskie Towarzystwo Kardiologiczne. Stwierdzenie takie jest prawdziwe zarówno w odniesieniu do kawy mielonej, rozpuszczalnej i bezkofeinowej.

Sztuczna inteligencja dowiodła różnic między mózgami kobiet i mężczyzn

21 lutego 2024, 09:24Naukowcy z Wydziału Medycznego Uniwersytetu Stanforda opracowali model sztucznej inteligencji, który na podstawie danych o aktywności mózgu potrafi z ponad 90% trafnością określić, czy ma do czynienia z mózgiem kobiety, czy mężczyzny. Zdaniem badaczy osiągnięcie to pozwala rozstrzygnąć spór o to, czy istnieją różnice między mózgami kobiet a mężczyzn. Sugeruje również, że zbadanie tych różnic pozwoli na lepsze zrozumienie schorzeń centralnego układu nerwowego, które w różny sposób wpływają na kobiety i mężczyzn.

Mikrobiom jelit może i zwiększać, i zmniejszać ryzyko bezsenności

21 sierpnia 2025, 08:44Zdaniem naukowców z Chin i USA, niektóre bakterie mikrobiomu mogą odpowiadać za bezsenność, podczas gdy inne wspomagają zdrowy sen. Dotychczasowe badania skupiały się na wpływie mikrobiomu na różne cechy snu, jednak nie przynosiły one odpowiedzi na pytanie, w jaki sposób mikrobiom wpływa na ryzyko bezsenności. Tymczasem jest to ważne pytanie, gdyż na bezsenność cierpi od 10 do 20 procent ludzi.

Szybko i bez kabli

20 lipca 2007, 11:17Naukowcy z politechniki w Georgii opracowali technologię, która pozwala na wyjątkowo szybkie bezprzewodowe przesyłanie danych. Obecnie stosowane technologie pozwalają na transfery rzędu od 11 do 54 megabitów na sekundę (standardy 802.11 b/g, które korzystają z pasma o częstotliwości 2,4 GHz) oraz 54 Mb/s (standard 802.11a, 5,8 GHz).

Doskonała księżycowa klasyka

14 listopada 2008, 10:34NASA planuje udostępnić w Sieci zdjęcia powierzchni Księżyca wykonane w latach 60. w ramach misji Apollo. Historyczne fotografie będą mogli zobaczyć nie tylko ciekawscy z całego świata. Staną się one źródłem olbrzymiej ilości danych dla naukowców, którzy po raz pierwszy zobaczą te zdjęcia w wysokiej rozdzielczości i będą mogli porównać, jak w ciągu ponad 40 lat zmieniła się powierzchnia Srebrnego Globu.